Em um mundo em que os cibercriminosos fazem login em vez de invadir o sistema, qual é a melhor maneira de proteger seus dados valiosos?

Todos nós tememos a ideia de ter a identidade roubada. Isso gera vulnerabilidade, incerteza e ansiedade em relação a quem e por que alguém faria isso. Imagine, então, se essa identidade fossem as credenciais administrativas da sua principal solução de resiliência cibernética.

Com o aumento do roubo de credenciais, os ataques baseados em informações internas, o escalonamento de privilégios e os ataques persistentes avançados não são mais direcionados apenas aos sistemas de produção ou de borda. Agora, eles visam sua última linha de defesa: a infraestrutura de proteção de dados.

Hoje mais do que nunca, os administradores de proteção de dados são os principais alvos de roubo de credenciais, devido ao seu amplo acesso a dados organizacionais valiosos. Com a ajuda da IA, os cibercriminosos podem criar ataques mais sofisticados e iniciá-los com mais eficiência. Por meio de esquemas de phishing gerados por GenAI, deepfakes de vídeo ou outras formas modernas de personificação, roubar credenciais ou simplesmente convencer as pessoas a fornecê-las de maneira involuntária se tornou a abordagem preferencial, seja ao lançar ataques a executivos, outros usuários finais ou administradores de sistema.

Segundo um relatório da IBM de 2024, os ataques que usam credenciais válidas aumentaram impressionantes 71% em relação ao ano anterior¹. Essa tendência alarmante ressalta a necessidade urgente de maior vigilância e medidas de segurança especializadas. Contar apenas com soluções de logon único (SSO) em toda a empresa não é mais suficiente. As organizações devem fortalecer sua infraestrutura de proteção de dados com controles de segurança dedicados, como autenticação multifator (MFA), autorização de várias pessoas (MPA), gerenciamento de acesso privilegiado (PAM) e outras defesas robustas. A proteção contra roubo de credenciais é fundamental para defender o bem mais precioso de sua empresa: seus dados.

Uma mudança fundamental

Há alguns anos, conceitos como imutabilidade, detecção de anomalias e verificação de malware eram os pontos mais relevantes para reforçar as defesas da proteção de dados. Hoje, eles são considerados fundamentais. São quesitos básicos e inegociáveis. Essas funcionalidades forçaram os agentes de ameaça a priorizarem os "alvos fáceis", aproveitando artimanhas como phishing, engenharia social, fadiga de MFA e outros ataques baseados em credenciais para fazer login, em vez de invadir sua infraestrutura.

Os agentes de ameaças evoluíram e nossas estratégias de defesa precisam acompanhar essa evolução. Estamos em um momento crítico, em que existe uma lacuna cada vez maior entre o crescimento exponencial do valor, volume e vulnerabilidade dos dados e a capacidade de suas equipes de protegê-los. Quanto maior for essa lacuna, maior será a probabilidade de uma grande falha de segurança, um longo tempo de inatividade e/ou riscos de conformidade em relação à privacidade dos dados.

Como lidar com um cenário que afeta potencialmente todos os seus dados, em todo o mundo? Como se recuperar com rapidez e confiança depois de um ataque cibernético? Como saber que os dados recuperados estão limpos? Como garantir que isso não aconteça novamente? Como fazer tudo isso com uma equipe composta, em grande parte, por generalistas de TI? Essas são algumas das realidades da recuperação cibernética atual. Alerta de spoiler: é uma situação totalmente diferente da recuperação após desastres tradicional.

Fortalecendo a resiliência cibernética com novas soluções baseadas em IA

Hoje, revelamos uma série de recursos criados para combater as mais recentes ameaças cibernéticas em constante evolução. As soluções de produtos com inteligência artificial incluem uma nova solução adaptativa de autodefesa, detecção aprimorada de anomalias de entropia e um novo copiloto operacional baseado em GenAI. Também anunciamos novos serviços de avaliação da resiliência cibernética e recuperação, novos parceiros do ecossistema de segurança e muito mais.

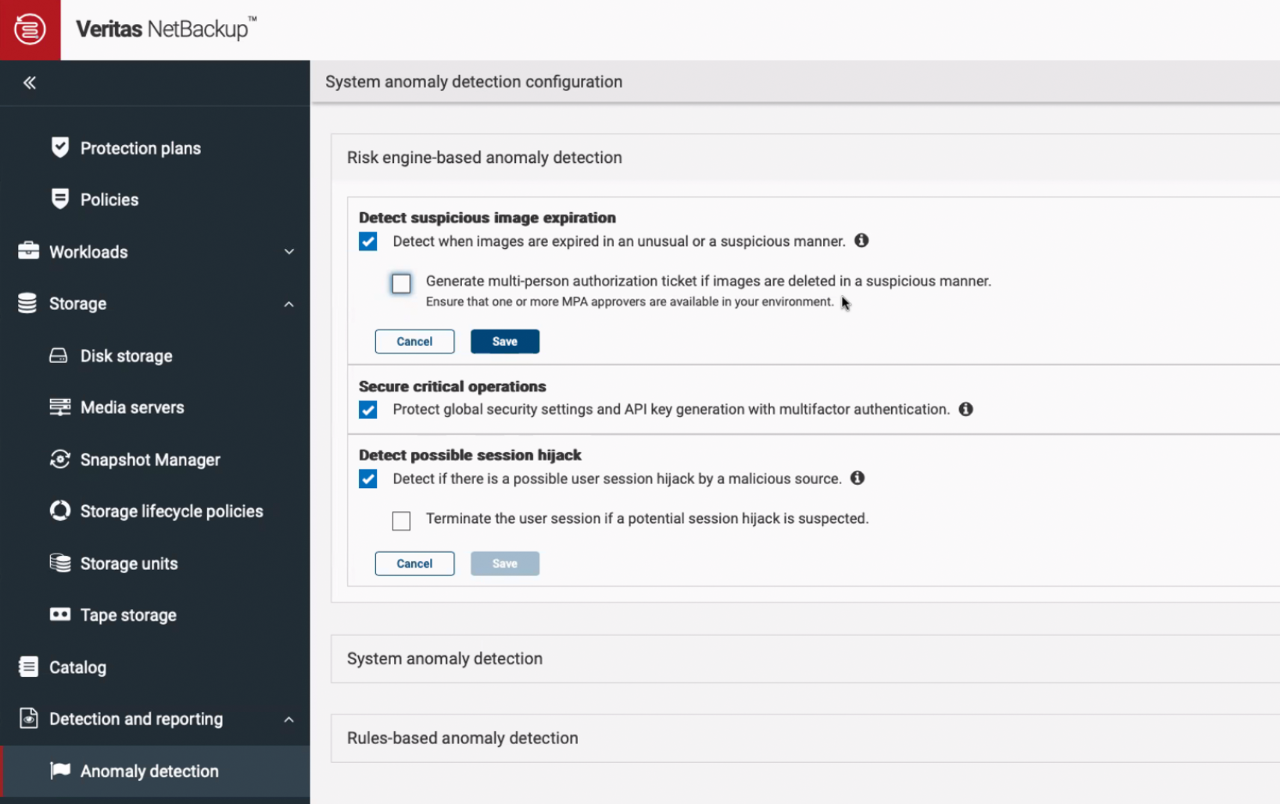

Solução adaptativa de autodefesa

Apresentamos a primeira solução de proteção de dados com autodefesa do setor, uma proteção inovadora e automatizada contra ataques de ransomware baseados no comportamento do usuário. O Veritas NetBackup e o Veritas Alta™ Data Protection agora monitoram, de modo ativo e contínuo, o comportamento do usuário administrador e ajustam dinamicamente as defesas, como a autenticação multifator e os desafios da autorização de várias pessoas, quando detectam anomalias nos comportamentos administrativos. Essa solução adaptativa de autodefesa e aprendizagem automática é pioneira na proteção de dados corporativos.

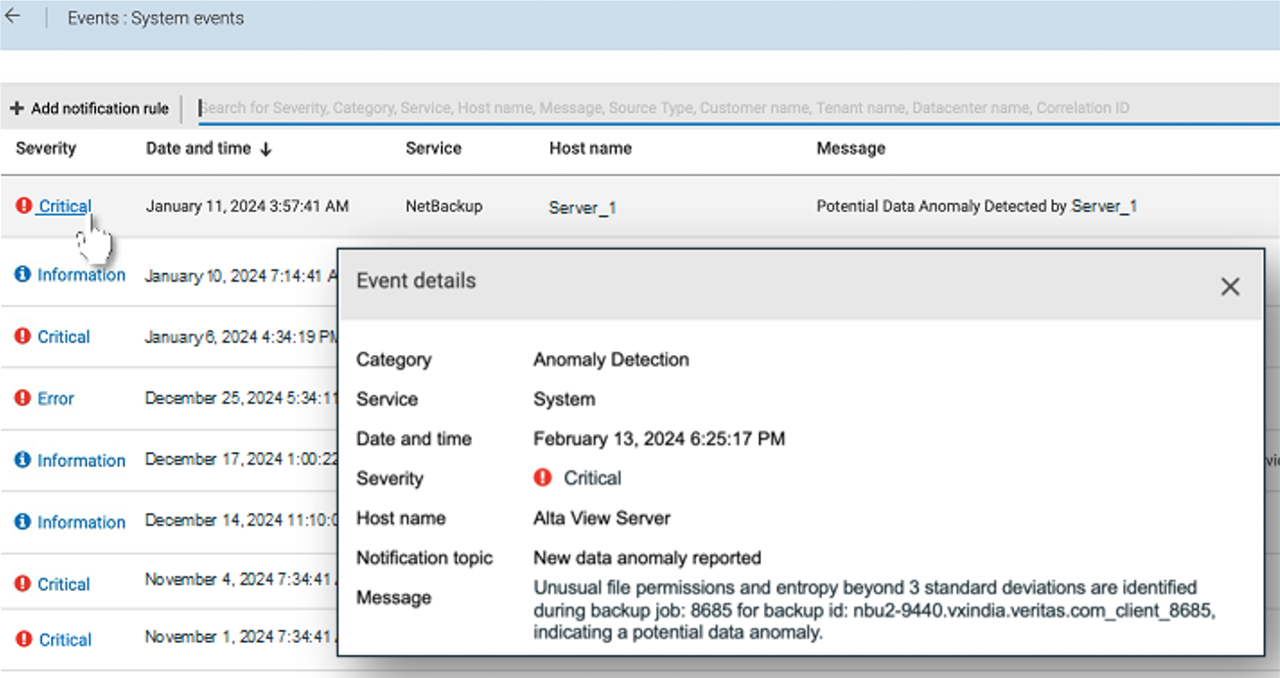

Detecção de anomalias de entropia

É claro que já fornecemos detecção de anomalias em dados de séries temporais há algum tempo. Essa técnica estabelece uma linha de base estável ao analisar os padrões dos backups ao longo de várias semanas e aprender continuamente as características de dados granulares que são exclusivas das alterações dos ativos protegidos. É uma estratégia de aprendizagem que não depende do tipo de ransomware e é conhecida como zero-shot learning, ou aprendizagem sem dados de treinamento prévio. A novidade é que fizemos melhorias significativas na maneira de aplicar essa técnica: agora detectamos anomalias em linha durante os backups, praticamente sem causar impacto no desempenho. Isso também elimina a necessidade de recursos adicionais ou o aumento dos custos de computação em nuvem associados à análise post-hoc. Essa inovação com patente pendente ajuda a reduzir o tempo gasto para encontrar e sinalizar possíveis anomalias que precisam de mais investigação, o que é importante principalmente para limitar o potencial de danos de uma violação.

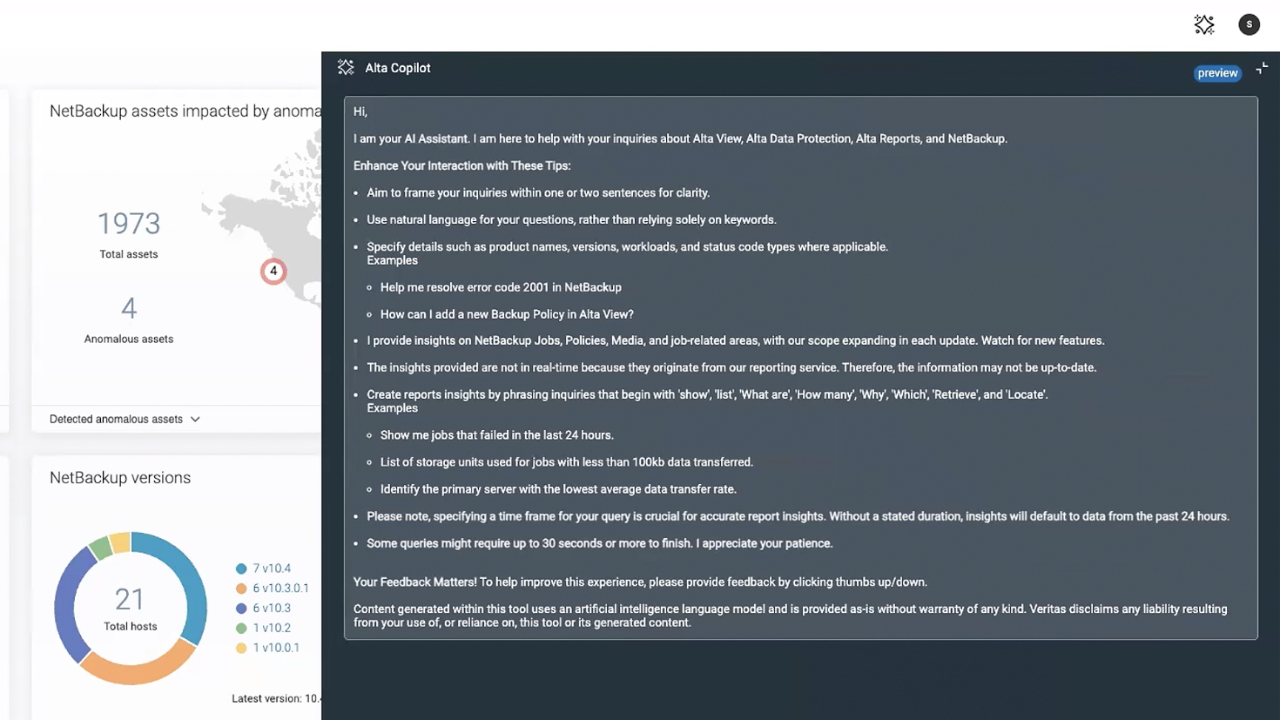

Copiloto operacional baseado em IA

Por último, mas não menos importante, anunciamos o Veritas Alta™ Copilot, um assistente operacional baseado em GenAI, projetado para que administradores de proteção de dados de todos os níveis acompanhem o rápido aumento de escopo e escala de suas responsabilidades. O Veritas Alta Copilot usa geração aumentada de recuperação (RAG, Retrieval Augmented Generation) com grandes modelos de linguagem (LLM, Large Language Models) de última geração. Assim, oferece ao usuário uma experiência de conversação semelhante a ter especialistas muito experientes à disposição para ajudar a configurar e proteger os sistemas.

Atuando como um "assistente humano", o Veritas Alta Copilot identifica rapidamente as vulnerabilidades cibernéticas e eficiências operacionais, recomenda mudanças proativas na configuração e dá orientações para realizar tarefas avançadas de gerenciamento de dados, para que as pessoas extraiam o máximo valor de seus investimentos em tecnologia.

Cyber Resilience Assessment Services

Percebemos que, apesar das orientações excelentes que a IA pode fornecer, às vezes nossos clientes ainda querem receber ajuda humana para aprimorar suas habilidades. Por isso, apresentamos os Veritas Cyber Resilience Assessment Services, desenvolvidos para alinhar suas práticas de segurança com as práticas recomendadas do setor em proteção e segurança de dados para otimizar sua postura de segurança. Por meio de avaliações abrangentes, nossa equipe de especialistas avalia suas práticas de segurança e identifica as áreas a serem aprimoradas. As avaliações periódicas ajudam a manter um estado de prontidão, para que você fique à frente das ameaças e vulnerabilidades emergentes.

Após um incidente cibernético, os Veritas Cyber Resilience Assessment Services são fundamentais para facilitar o processo de restauração. Nossa equipe de especialistas fornece suporte imediato para avaliar a extensão dos danos e identificar áreas críticas para recuperação. Com acesso à nossa equipe experiente de resposta à recuperação, disponível 24 horas por dia, 7 dias por semana, você recebe assistência e orientação oportunas para restaurar dados e sistemas essenciais. A consultoria personalizada garante uma transição perfeita de volta às operações comerciais normais, reduzindo o tempo de inatividade e promovendo a recuperação rápida. Com a Veritas, a resiliência não é apenas uma meta, é uma garantia, mesmo diante da adversidade.

Novos parceiros de segurança

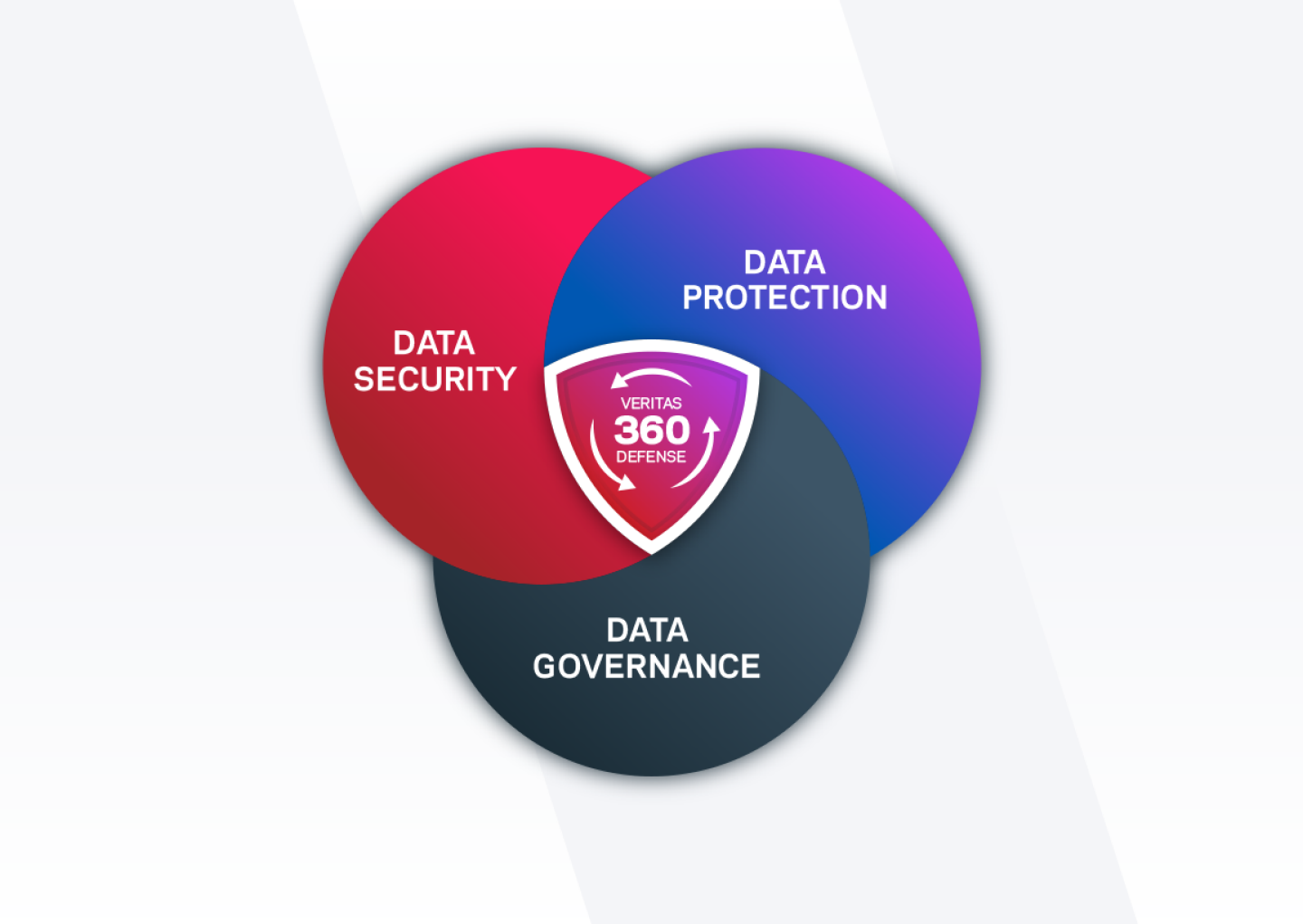

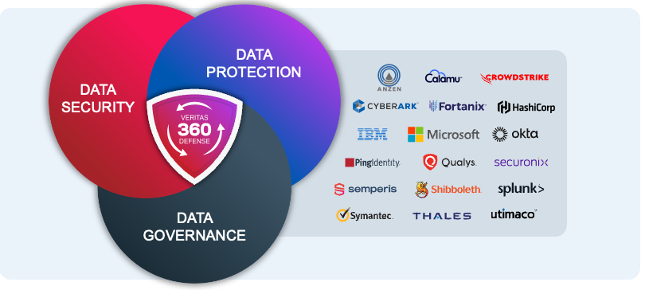

Ao reconhecer mais uma vez que a resiliência cibernética é um esforço em equipe, expandimos o ecossistema do Veritas 360 Defense e adicionamos outros parceiros de segurança. Securonix, Splunk, HashiCorp, Anzen e Calamu, nomes que são sinônimos de autoridade e inovação, uniram-se ao Veritas 360 Defense, e a HashiCorp obteve a certificação Veritas REDLab. Confira todos os nossos parceiros no Centro de confiança da Veritas.

A solução que criamos com a Securonix é um ótimo exemplo de como protegemos as credenciais comprometidas. Ao integrar os logs de atividades dos usuários do NetBackup e do Veritas Alta™ Data Protection com a plataforma Securonix UEBA, reforçamos a segurança da nossa plataforma de proteção de dados. Graças a esse esforço conjunto, detectamos possíveis ameaças rapidamente com a análise de anomalias baseada em IA. Quando uma atividade suspeita é identificada, a plataforma da Securonix notifica prontamente os administradores, que podem tomar medidas decisivas para evitar ataques mal-intencionados.

Veritas 360 Defesa

Todos os clientes com quem falo enfrentam o mesmo desafio: montar uma equipe integrada responsável pela defesa contra ataques cibernéticos emergentes e pela recuperação rápida após violações, quando elas acontecerem. Em um ambiente em que os criminosos cibernéticos não invadem mais a infraestrutura, mas simplesmente fazem login, a proteção dos dados valiosos da sua organização exige medidas proativas, adaptáveis e conjuntas. Com nossas inovações e parcerias recentes, temos o compromisso de fornecer as ferramentas e o conhecimento necessários para você se proteger contra as ameaças em constante evolução. Dessa forma, contribuímos para evitar as temidas ligações tarde da noite e garantir que não haja dúvidas de que seus dados estão seguros e que a recuperação rápida está a alguns cliques de distância.

Para explorar ainda mais essas inovações, convidamos você para assistir ao nosso broadcast virtual sob demanda, onde abordamos as atualizações mais recentes do Veritas 360 Defense e explicamos como podemos ajudar a melhorar sua resiliência cibernética para deixar suas equipes prontas para a recuperação cibernética.