保护数据、检测威胁并实现规模化恢复。

阅读技术鉴定报告勒索软件破坏力巨大且代价高昂,各种规模的企业都要对此有所防备。尤其是眼下勒索软件即服务已成为网络犯罪分子一本万利的生意,抵御恶意网络攻击刻不容缓。Veritas 构建成熟可靠的多层防御体系,从三个方面打造网络韧性:全面保护任意工作负载和任意云环境;主动检测异常和威胁;以及灵活、快速的恢复演练。

勒索软件是当今传播最快的网络安全威胁。

2.361 亿

2022 年上半年的勒索软件攻击次数*。

96%

企业领导者将勒索软件列为严重威胁**。

32%

支付了赎金但仍丢失了一半数据的企业***。

Veritas 交付无与伦比的勒索软件防护和韧性。

让您高枕无忧。

安全无虞的数据保护

零信任基础

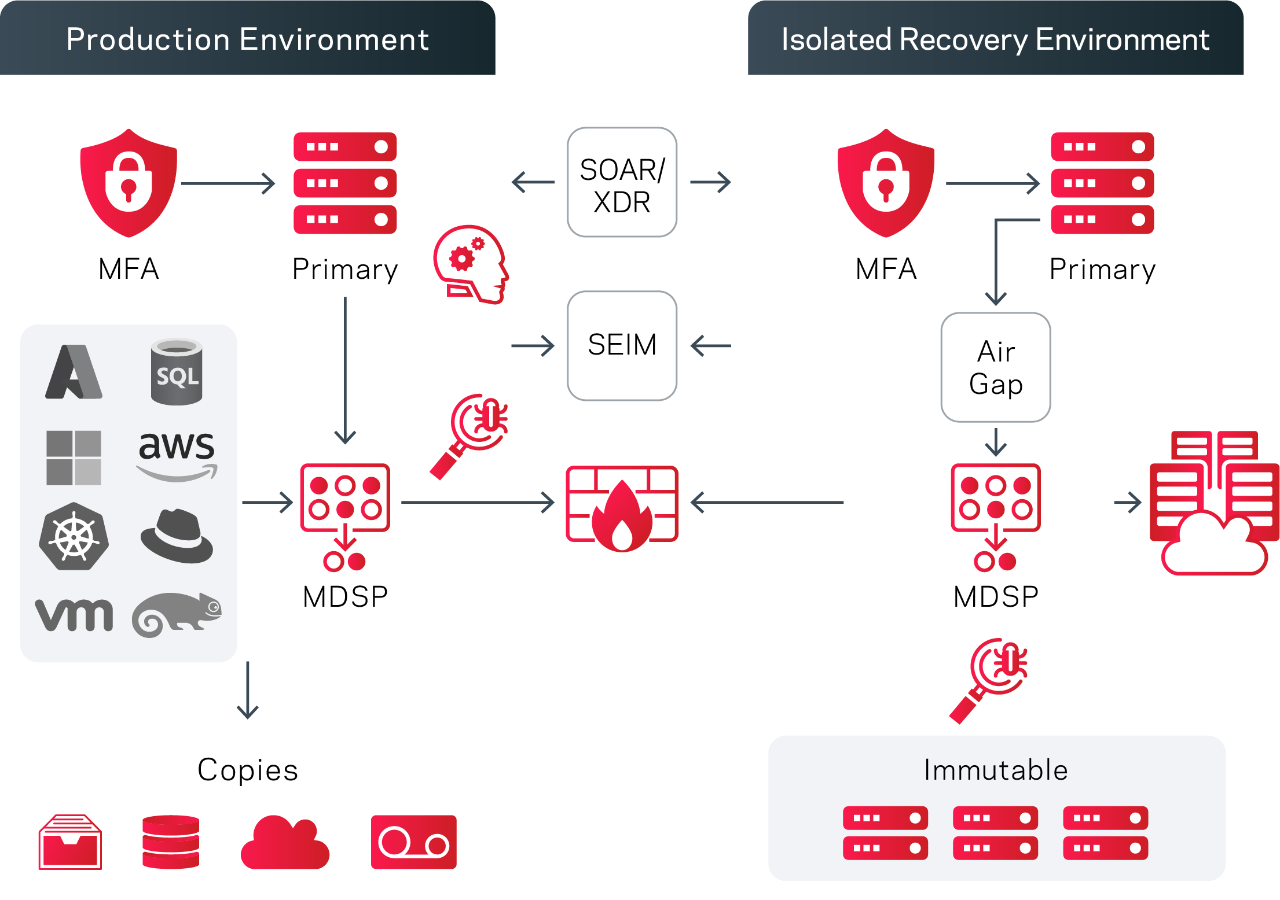

内置身份和访问管理机制,包括:多重身份验证 (MFA) 、基于角色的访问控制 (RBAC),以及存储中和传输中数据的加密等。

防篡改且不可擦除的存储

内置防篡改和不可擦除机制,增强了第三方硬件存储、云端对象锁定存储的安全性,确保数据韧性和 SaaS 工作负载备份的正常运行。

数据加密

利用云提供商和存储提供商的设置,对存储中和传输中的数据进行加密,确保数据安全。即使网络犯罪分子获取了您的数据,也对 Veritas 加密过的数据无计可施。

异常和恶意活动检测

全面洞察基础架构

使用统一视图洞察数据、基础架构和用户活动。通过持续监控和检测,缓解潜在威胁,弥补漏洞。

跨系统的异常检测

自动检测整个基础架构中异常的数据和用户活动,包括检测异常的写入、已知的恶意文件扩展名,甚至非经常性的访问活动。

恶意软件扫描

通过按需和自动恶意软件扫描,在您的基础架构中查找并消除恶意软件威胁。如要执行恢复,自动扫描功能可有针对性的检查已知高风险区域并发出清晰的警告提示,确保只从干净数据恢复。

优化恢复,做好准备,时常测试。

系统恢复

灵活、混合、快速的恢复。只需单击一下鼠标,即可大规模自动编排完整的跨站点或跨云恢复。

零中断恢复演练

高效执行、高成本效益、涵盖所有业务层级的恢复演练。我们利用网络围栏和沙盒环境等非生产资源,自动实施可靠的恢复演练。

安全无虞的数据保护

零信任基础

内置身份和访问管理机制,包括:多重身份验证 (MFA) 、基于角色的访问控制 (RBAC),以及存储中和传输中数据的加密等。

防篡改且不可擦除的存储

内置防篡改和不可擦除机制,增强了第三方硬件存储、云端对象锁定存储的安全性,确保数据韧性和 SaaS 工作负载备份的正常运行。

数据加密

利用云提供商和存储提供商的设置,对存储中和传输中的数据进行加密,确保数据安全。即使网络犯罪分子获取了您的数据,也对 Veritas 加密过的数据无计可施。

异常和恶意活动检测

全面洞察基础架构

使用统一视图洞察数据、基础架构和用户活动。通过持续监控和检测,缓解潜在威胁,弥补漏洞。

跨系统的异常检测

自动检测整个基础架构中异常的数据和用户活动,包括检测异常的写入、已知的恶意文件扩展名,甚至非经常性的访问活动。

恶意软件扫描

通过按需和自动恶意软件扫描,在您的基础架构中查找并消除恶意软件威胁。如要执行恢复,自动扫描功能可有针对性的检查已知高风险区域并发出清晰的警告提示,确保只从干净数据恢复。

优化恢复,做好准备,时常测试。

系统恢复

灵活、混合、快速的恢复。只需单击一下鼠标,即可大规模自动编排完整的跨站点或跨云恢复。

零中断恢复演练

高效执行、高成本效益、涵盖所有业务层级的恢复演练。我们利用网络围栏和沙盒环境等非生产资源,自动实施可靠的恢复演练。

其他提供商无法比肩的气隙隔离选项。

气隙隔离恢复环境 (IRE) 是保护备份数据,实现干净恢复的最佳解决方案。在此环境中,您可以采用多种方法对生产数据进行恢复测试、执行恶意软件扫描、确保发现的病毒无法传播,还可根据需要进行数据取证。Veritas 提供业界领先的面向本地的 NetBackup 和面向云的 Veritas Alta™ Data Protection,充分满足您的所有需求。

增强 SaaS 数据和应用程序应对勒索软件的韧性。

事实证明,Veritas 解决方案可以轻松恢复关键业务 SaaS 数据,RPO(恢复点目标)和 RTO(恢复时间目标)接近为零。利用 Veritas Alta™ SaaS Protection 的强大功能,企业可通过统一、全托管式备份即服务解决方案简化数据管理和数据保护。这些功能包括:端到端加密、基于角色的精细访问控制 (RBAC)、SOC 合规性和灵活的帐户托管。

使用专用设备防范勒索软件攻击企业边缘。

众所周知物联网设备是不安全的,边缘计算给企业带来了安全漏洞。NetBackup 备份一体机是 NetBackup 软件与先进的服务器和存储技术相结合的集成式解决方案,可快速部署企业级勒索软件防护。这种防护经鉴定,在边缘环境具有高度韧性。NetBackup 备份一体机一经安装,就开始提供数据的全生命周期支持,简化了任意企业环境中的数据管理和保护,同时还降低了成本。

选择我们的行业领先产品,以十足韧性对抗勒索软件。

NetBackup 提供的数据保护解决方案可以涵盖我们遇到的种种状况,甚至在我们的非结构化数据遭到勒索软件攻击时,都能化险为夷。要是没有 NetBackup,我们根本就无法恢复运行,这会给我们的业务造成重大损失。还好我们的所有数据都存储在 Veritas NetBackup 中,在遭到攻击后,我们在短短六小时内就完全恢复运行了。