分離型リカバリ環境: サイバーリカバリの次の一手

サイバー脅威を引き起こす攻撃者は、データや資金を入手する方法を常に探っています。ランサムウェア、フィッシング、ソーシャルエンジニアリング、漏えいは、彼らが利用する戦術のごく一部に過ぎません。残念ながら、攻撃者は最終的にこれらのアプローチのいずれか、または何か新しいアプローチであなたを追いつめるに違いありません。

攻撃者にデータを盗まれたり、データを人質に身代金を要求されたりするような事態を防ぐ安全対策を確立することは、ビジネスにとって極めて重要な取り組みです。なぜなら、もしそうなった場合、あなたはその結果に対して説明責任と責任を負うことになるからです。

今、サイバー攻撃に見舞われたとしたら、どうなるでしょう。備えは万全といえるでしょうか。その質問には答えられないかもしれません。また、規制が厳しくなっている今日の世界では、攻撃者がネットワークに侵入した場合はそれを認識することが求められます。

上場企業は、重大なサイバーセキュリティインシデントを 4 営業日以内に開示必要があります。インシデントが重大かどうかは、どのように判断するのでしょうか?それは、状況によります。重大性を判断する要素は多岐にわたりますが、例としては次のようなインシデントが挙げられます。

- 企業の評判を損なう

- 消費者や従業員のデータを危険にさらす

- サービス提供の妨げになる

ここで、分離型リカバリ環境 (IRE) の出番です。重要なデータを分離することで、サイバーセキュリティインシデントからの回復の一環としてのリスクを最小限に抑えることができます。

IRE とは

IRE は、ネットワーク接続をオフにしてデータを保護することで、エアギャップバックアップコピーを有効にします。

エアギャップでは、重要なデータのオフラインコピーを保持して、侵害される可能性を防ぎます。エアギャップのエアとは、文字どおり、データとデータへのオンラインアクセスの間に常に障壁を設けるという概念を表しています。エアギャップはエアウォールとも呼ばれ、システムのネットワークを分離して、その部分を他の接続されたデバイスとは切り離し、オンラインアクセスを防止します。

IRE を構築することで、管理者は一連のクリーンなファイルをオンデマンドで回復し、サイバー攻撃による影響を無効にできます。

重要なデータを分離する理由

データを分離して、最悪のシナリオに備えましょう。クラウドまたはオンプレミスにデータがある場合は、データを分離することで特定の規制に準拠することもできます。

たとえば、IRE は銀行や金融サービスが Sheltered Harbor の要件を満たすのに役立ちます。Sheltered Harbor は、特に増加するサイバー攻撃に対して、金融セクターの安全性と安定性を維持する取り組みにおいて不可欠となっています。このプログラムに参加している金融機関は、サイバー攻撃の発生時および発生後の両方において、消費者データを保護し、そのシステムに対する信頼を維持するというコミットメントを示しています。

優れた IRE ソリューションでは、次のことが可能になります。

- 改ざん防止機能 (読み取り専用) と消去不可性 (早期削除なし) を備えた安全なバックアップ

- リストア中の再感染を防ぐためのランサムウェア検出

- サービスレベル目標 (SLO) を満たす大規模なエンタープライズレベルのリカバリ

- オンプレミスまたはクラウドシステムへの予測可能なリカバリプロセスのリハーサル

IRE を実装するにはどうすればいいですか?

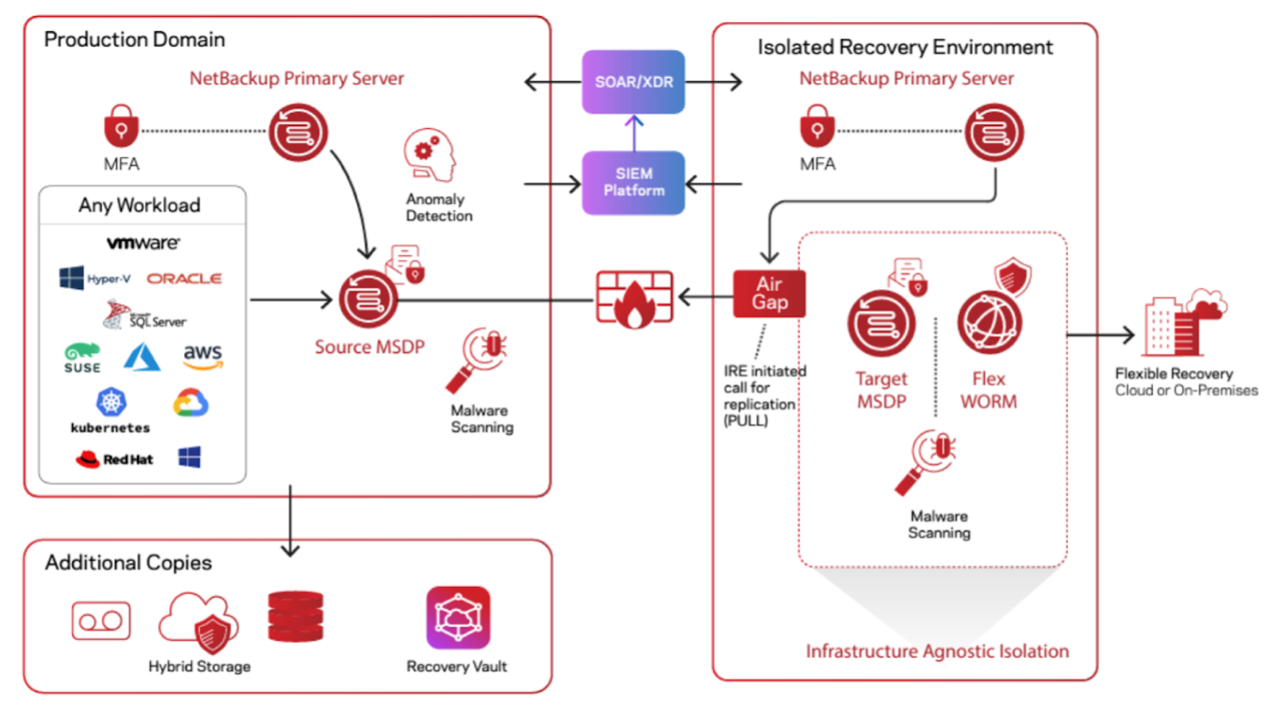

たくさん時間をかけて、ソリューションの戦略立案、計画、設計を行っても良いでしょう。あるいは、既存のソリューションを活用することもできます。Veritas NetBackup の分離型リカバリ環境は、改ざん防止機能と消去不可性を統合します。Veritas Flex アプライアンスのコンテナベースのマルチテナントゼロトラスト WORM ストレージを活用することで、データは安全になります。エアギャップは IRE へのネットワークアクセスを制御し、データをさらに安全に保護します (図 1)。

図 1. エアギャップは、ネットワークを IRE から分離します。

米国国立標準技術研究所 (NIST) の「組織と情報システムのためのセキュリティおよびプライバシー管理策 (SP 800-53)」は、優れたセキュリティフレームワークを提供しています。この文書は、個人、組織、および国をさまざまな脅威から保護するためのセキュリティとプライバシーの管理について概説しています。敵対的な攻撃、人為的ミス、自然災害、構造的なエラー、外国の諜報機関、プライバシーのリスクに対処します。

NIST は、セキュリティリスクの軽減に役立つ 5 つの領域 (識別、保護、検出、対応、回復) を提供しています。IRE を使用して、具体的には次の 5 つの領域のうち 3 つに対処できます。

- 保護: バックアップイメージをプライマリストレージに保存し、2 つ目のコピーを WORM ストレージに複製します。これは、エアギャップネットワークと改ざん不可能なストレージにより、マルウェアが IRE に拡散するのを防ぎます。

- 検出: 異常検出とマルウェアスキャンを使用して、バックアップの異常を特定します。

- リカバリ: 重要なバックアップデータの安全でクリーンなコピーを維持し、迅速なリカバリを実現します。IRE を使用すると、バックアップ内のイメージが感染した場合、バックアップ管理者はそれらのファイルに関するアラートとレポートを受け取ります。

今日データを分離して、明日には回復

データ分離を実装する理想的なタイミングは、セキュリティインシデントが発生する前です。しかし、すでにインシデントが発生しまった場合でも、まだ時間はあります。影響を受けるデータを分離することで、侵害の潜在的な影響を軽減できます。さらに、より効果的なインシデント対応とリカバリ作業により、戦略を強化できます。

規制コンプライアンスの取り組みにおいて IRE とデータ分離を使用すると、次のようないくつかの利点があります。

- 攻撃対象の縮小: 潜在的な脅威にさらされるデータの量を最小限に抑え、攻撃者が機密性の高い重要なシステムにアクセスすることをより困難にします。

- コンプライアンスの向上: GDPR、HIPAA、PCI DSS などの多くの業界規制や標準では、機密情報に対して適切なデータ保護対策を実施することが義務付けられています。重要なデータを確実に保護し、不正アクセスから分離するデータ分離は、コンプライアンスを達成する上で不可欠です。

- レジリエンスと事業継続性の向上: データを分離することで、サイバー攻撃に対する耐性が高まります。システムやデータのサブセットへの影響を制限または最小限に抑えることで、侵害が発生した場合でも重要な機能を維持できます。

次にすべきことは何でしょうか。

サイバー脅威が高度化するにつれて、サイバーセキュリティに対するアプローチも高度化する必要があります。IRE は、重要なデータを保護するための不可欠な戦略として浮上しています。今すぐ投資するということは、企業の将来のセキュリティ、完全性、回復力を保護することを意味します。

IRE は別の、防御層を表します。コンプライアンスを促進するだけでなく、サイバーセキュリティへの献身を強調し、顧客、パートナー、利害関係者との信頼関係の構築にも役立ちます。

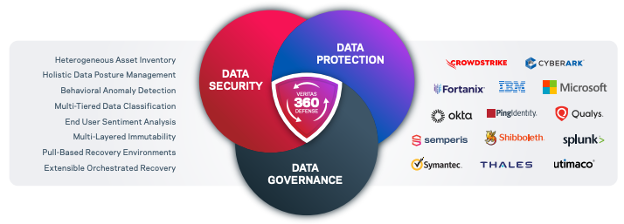

将来を守るために、今すぐ IRE に投資しましょう。ベリタスは、IRE をVeritas 360 Defense の不可欠な要素として組み込み、リカバリ機能を向上させながら回復力を維持できるよう支援します。Veritas 360 Defense は、常に変化する IT 資産の状況を考慮し、データを単にバックアップするだけでなく、インテリジェントにバックアップとリカバリを行うための先見性と運用効率を備えています。

次のステップ

Veritas 360 Defense を導入して、最も重要なときにアプリケーションの回復力を維持し、データの保護、コンプライアンス、回復性を維持する方法に関する詳細をご覧ください。